linux防火墙设置firewalld(linux防火墙设置ip访问权限)

本文介绍了Linux防火墙设置firewalld(ip访问权限)的重要性,强调了合理配置防火墙在保障服务器安全中的作用。文章指出,随着网络环境复杂化,服务器面临的安全威胁不断增加,因此合理配置防...

Linux服务器防火墙设置在保障服务器安全方面起着至关重要的作用。随着网络环境日益复杂,服务器面临的安全威胁不断增加,合理配置防火墙成为了服务器管理员的一项关键任务。

了解Linux服务器防火墙的基本概念是很重要的。Linux系统中常见的防火墙有iptables等。iptables是一个基于规则的防火墙工具,它通过定义一系列规则来控制网络数据包的进出。这些规则可以根据源IP地址、目的IP地址、端口号、协议类型等条件进行匹配,从而决定是否允许数据包通过防火墙。

在进行防火墙设置之前,需要明确服务器的安全需求。不同的服务器用途不同,安全需求也各异。例如,对于一个只提供内部服务的企业办公服务器,可能主要需要防范内部人员的误操作和非法访问;而对于一个面向互联网的网站服务器,则需要重点防范来自外部网络的恶意攻击,如DDoS攻击、SQL注入攻击等。

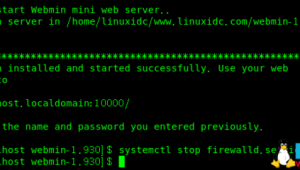

基于安全需求,开始配置防火墙规则。对于允许访问的服务,需要开放相应的端口。比如,若要提供HTTP服务,就需要开放80端口;若要提供HTTPS服务,则需开放443端口。可以使用以下命令在iptables中开放端口:

```

iptables -A INPUT -p tcp -m tcp --dport 80 -j ACCEPT

iptables -A INPUT -p tcp -m tcp --dport 443 -j ACCEPT

```

这里的“INPUT”链表示处理进入服务器的数据包,“-p tcp”指定协议为TCP,“--dport”指定目的端口号,“-j ACCEPT”表示允许数据包通过。

要严格限制不必要的端口访问。关闭那些不需要对外提供服务的端口,防止潜在的安全风险。比如,默认情况下,很多系统会开放一些不必要的端口,如22(SSH默认端口)之外的其他一些高风险端口。可以通过以下命令禁止某个端口的访问:

```

iptables -A INPUT -p tcp -m tcp --dport <端口号> -j DROP

```

“DROP”表示丢弃数据包,即禁止该端口的访问。

除了端口控制,还可以根据源IP地址进行访问限制。如果只允许特定的IP地址段访问服务器,可以使用如下规则:

```

iptables -A INPUT -s <允许的IP地址段> -j ACCEPT

iptables -A INPUT -j DROP

```

这里“-s”指定源IP地址,通过设置特定的IP地址段,只有来自该范围的IP地址才能访问服务器,其他所有IP地址的访问请求都会被丢弃。

对于服务器自身发起的网络连接,也需要进行合理配置。比如,服务器需要主动访问其他服务器获取数据等操作时,防火墙规则也要允许相应的数据包流出。可以使用“OUTPUT”链来配置:

```

iptables -A OUTPUT -p tcp -m tcp --dport <目的端口号> -j ACCEPT

```

在配置防火墙规则时,要注意规则的顺序。因为iptables是按照规则的先后顺序进行匹配的,如果规则顺序不当,可能会导致一些本应被允许的数据包被错误地丢弃。一般来说,应该先设置允许规则,再设置拒绝规则,以确保正常的网络通信不受影响。

定期检查和更新防火墙规则也是必不可少的。随着服务器业务的发展和网络安全形势的变化,原有的防火墙规则可能不再适用。例如,当服务器增加了新的服务,就需要及时开放相应的端口;当发现有新的安全威胁时,要及时调整规则以防范风险。

Linux服务器防火墙设置是一个综合性的工作,需要根据服务器的实际情况,谨慎配置规则,不断优化和调整,才能有效地保障服务器的网络安全,使其稳定可靠地运行在复杂的网络环境中。只有这样,才能为服务器所承载的业务提供坚实的安全基础,避免因安全漏洞而导致的数据泄露、服务中断等问题,确保企业的正常运营和业务的持续发展。

发表评论